組み込みIDがIoTデバイス向けのNIST認定のZignRNGを発表

組み込みシステム向けのPhysicalUnclonable Function(PUF)セキュリティIPの大手プロバイダーであるIntrinsic IDは、IoTデバイス向けのZignRNGを発表しました。

この新しいオファリングにより、IoTチッププロバイダーとデバイスメーカーは、ソフトウェアで高セキュリティの乱数ジェネレーターを確立し、シリコン製造後もデバイスに展開して、IoTデバイスの真のランダム性のソースを確保できます。

乱数ジェネレーター(RNG)は、暗号化アプリケーションに不可欠であり、セキュリティシステムの基盤を形成します。 IoTデバイスの場合、RNGは通常、ハードウェア周辺機器コントローラーを組み込むことによって実装されます。ハードウェア周辺機器コントローラーは、決定論的な入力で始まるため、実際のランダム性のソースとしては不完全であることが証明されています。

フォックス司教からの報告によると、数十億のモノのインターネット(IoT)デバイスで使用されているハードウェア乱数ジェネレーターに重大な脆弱性が開示されているため、乱数を適切に生成できず、セキュリティが損なわれ、攻撃のリスクにさらされています。

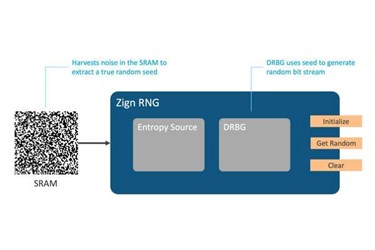

IntrinsicIDのZignRNGは、SRAM PUFのノイズから収集された真のランダムシードを抽出し、IoTデバイスメーカーが機密性、認証、および通信の整合性を確保できるようにします。 これにより、Zign RNGは、シリコン製造時にロードする必要のないハードウェアエントロピーソースオプションを備えた最初の組み込みソフトウェア実装になります。

Zign RNGは、サプライチェーンの後半にインストールでき、暗号化された安全なNIST認定RNGの「ブラウンフィールド」展開を提供する、すでに展開されているデバイスに後付けすることもできます。

「RNGはハードウェアソースからランダム性を抽出しますが、一部のソースは他のソースよりも優れています。 Zign RNGを使用すると、ランダム性は非常に強力なソースから抽出されます。つまり、チップの起動時にSRAMに現れるランダムパターンです。 その結果、Zign RNGは、ハードウェアを変更することなくハードウェアエントロピーソースの利点を提供し、IoTデバイスで制限される最小限のコンピューティングリソースとメモリのみを必要とします」と、IntrinsicIDのCEOであるPimTuylsは述べています。

Zign RNG製品は、NIST SP800-90標準に準拠しています。 これは、NIST SP 800-90Aで指定されている決定論的ランダムビットジェネレーター(DRBG)を実装します。 これは、ソフトウェアの強力なRNGソリューションが既存のSRAMメモリの上に作成されることを意味します。

Zign RNG は、国家規格研究所のすべての規格に合格しており、 テクノロジー (NIST) ランダム性テストであり、IoT デバイスで使用されるハードウェア RNG 周辺機器のエントロピーが不足し、デバイスが脆弱になる問題に対処する NIST/FIPS 準拠のソフトウェア ソリューションです。