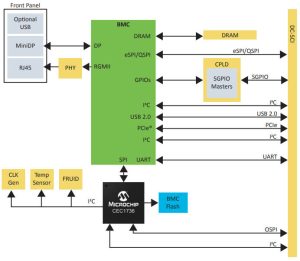

המכונה CEC173x, המטרה היא להיות שורש אמון בזמן אמת עבור שרתים, טלקום, רשתות וציוד תעשייתי.

לשם כך, ה-MCU מוכנס בין המעבד הראשי של האפליקציה לבין זיכרון ההבזק המאחסן את קוד האפליקציה הראשי, ומנהל את האבטחה של אותו קוד מאוחסן כולל הגנה עליו במהלך עדכונים.

אזהרה: Electronics Weekly עבד עם המידע המצומצם הזמין ליצירת מאמר זה, וייתכן שהתגנבו שגיאות - Microchip התבקש לבדוק זאת.

ה-MCU מתערב גם במעבדי היישומים I2C bus או SMBus כדי לצמצם את השינויים של פריצה דרך ערוצים אלה.

המעבד המותקן שלו הוא 32bit 96MHz Arm Cortex-M4 עם ROM אתחול משובץ לאחסון רצף ההדלקה/אתחול וממשקי ה-API הזמינים במהלך זמן הריצה.

"כאשר מתח VTR_REG מופעל על המכשיר, ממשק ה-API של טוען האתחול המאובטח משמש להורדת תמונת הקושחה מאחסון פלאש פנימי", אמר Microchip. "יכולת תכנות עבור הפלאש זה ניתנת באמצעים שונים, המאפשרת למעצבי מערכת להתאים אישית את התנהגות המכשיר תוך שמירה על שלמות התמונה על ידי חתימות קריפטוגרפיות."

מקורות אבטחה על-שבב כוללים פונקציה של 384 סיביות בלתי ניתנת לשיבוט פיזי (PUF) ליצירת מפתח שורש ויצירת מפתח סודי ומפתח פרטי סימטרי, מחולל מספרים אקראיים אמיתיים, מנוע הצפנה (AES128, AES192, AES256, SHA-2, SHA-256, SHA -512, RSA-1024 עד RSA-4096, ECDSA, EC-KCDSA, Ed25519) ומנוע ניהול מפתח.

אישור מכשיר וקושחה מסופק וישנן אמצעי נגד התקפה של ערוץ צדדי (לא מוגדר), לפי Microchip.

"תכונת האישור מספקת ראיות מהימנות כדי להבטיח שמכשירים קריטיים בפלטפורמה הם אותנטיים", נכתב. "תכונות ניהול מחזור החיים והעברת בעלות מגנות על סודות לאורך מחזור החיים של המוצר הסופי ובמהלך העברת הבעלות על המוצר, ומאפשרות למפעילים שונים להשתמש בפלטפורמת המערכת בצורה מאובטחת מבלי לפגוע במידע."

ניתן למצוא את דף המוצר CEC1736 כאן וישנו לוח פיתוח משויך, כמו גם את Trust Platform Design Suite (TPDS) של החברה ואת הקושחה Soteria-G3 שלה.